[DynDNS] Comment des hackers se connectent et utilisent des objets connectés pour faire des attaques massives

Bonjour à tous,

Vu que vous êtes tous au fait de l’actualité, je n’aurais probablement pas à vous rappeler de cette énorme attaque qui s’est produite il y a quelques jours …

Cette attaque qui aura eu comme conséquence l’impossibilité d’accéder à des sites tel que Twitter, Playstation Store, Netflix … durant plusieurs heures !

Que c’est-il passé ?

Lorsque vous saisissez l’adresse d’un site dans votre browser :

Celui-ci va interroger une machine « DNS« .

Le rôle de cette machine c’est d’indiquer l’IP associé à l’adresse que vous avez saisie, de manière à rediriger votre ordinateur vers le serveur auquel se connecter …

L’attaque de grande ampleur qui est survenue récemment est une attaque DDOS …

Pour faire simple, le pirate a demandé à plusieurs centaines, de milliers, de millions d’ordinateurs de se connecter sur le DNS …

Afin que celui-ci soit tellement débordé, qu’il ne puisse plus être en mesure de gérer tout le monde, et tout simplement de faire son travail …

Comment des pirates accèdent à votre ordinateur, votre smartphone, ou vos objets connectés

Alors vous avez peut-être 2/3 ordinateurs chez vous, et vous vous demandez comment un simple pirate peut se constituer une armée d’ordinateur ?

C’est très simple … en infectant vos ordinateurs, vos smartphones, vos objets connectés

…

Les fameux virus que l’on retrouve sur internet …

Les cracks de vos jeux vidéo … de vos logiciels …

Les jeux gratuits truffés de publicités sur les stores d’Android et D’Apple …

…

Et aussi les appareils que vous connectez chez vous !

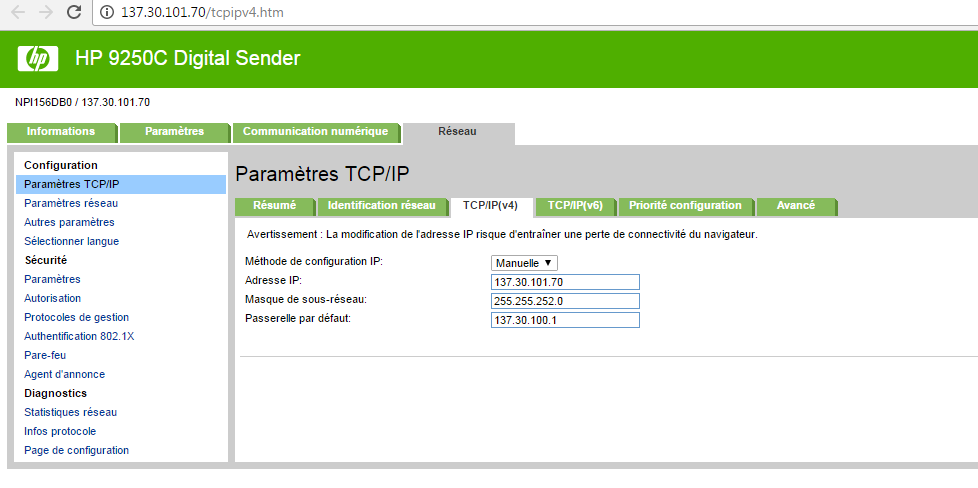

Cela peut être des caméras, une imprimante en réseau …

Bref n’importe quel appareil que vous pourriez utiliser à distance, et donc vous ne modifieriez pas la configuration par défaut …

L’exemple très souvent utilisé, le couple d’identifiant « Admin / 1234 »

Tout ce qui est connecté à internet fini par

être connu par Google …

… Et donc …

Accessible par n’importe qui

Comment trouvent-ils les objets connectés

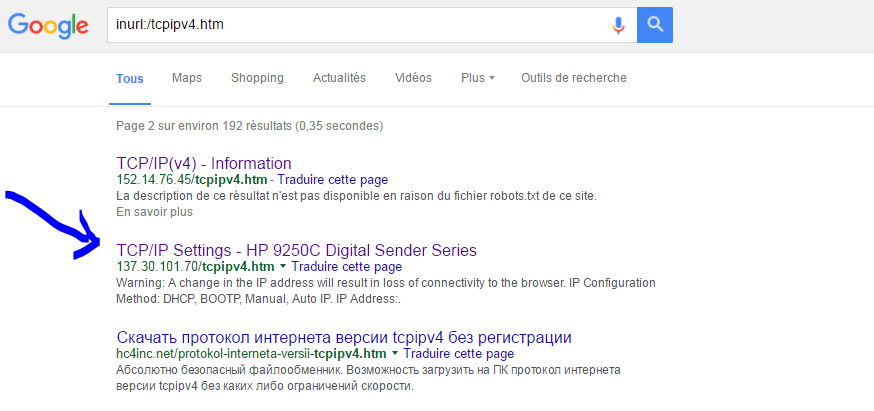

Si vous ne communiquez pas l’adresse pour vous connecter à votre superbe imprimante …

Comment se retrouve-t-elle sur Google ?

Tout simplement car vous utilisez un navigateur pour y accéder …

Celui-ci récupère les sites sur lesquels vous vous connectez, pour les indexer dans leurs ou des moteurs de recherche …

Il existe des listes de « recherches » sur Google, qui permettent de trouver tout un tas d’objets connectés sur internet …

On appelle ça des Googles Dorks : https://www.exploit-db.com/google-hacking-database/13/

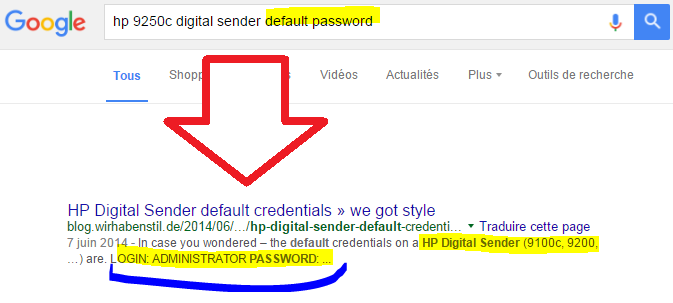

Les configurations par défaut

Tout ce qui est protégé par un mot de passe, doit être protégé par un mot de passe que VOUS définissez … si vous laissez vos logiciels, vos appareils décider du ou bien des mots de passe à utiliser, un hacker pourra très facilement les retrouver sur internet …

Une fois connectés sur vos équipements, des hackers peuvent les utiliser ou les transformer en « zombie » pour se constituer une armée de machine, et ainsi provoquer d’énormes attaques DDOS

Conclusion

Ne laissez jamais de mot de passe par défaut !

N’utilisez pas de crack (cherchez des licences)

N’installez pas n’importe quelle application sur votre smartphone …

Dyrk.org

Dyrk.org